Vor einigen Tagen berichtete ich bereits über eine gravierende Lücke in der Ausführung von Makros für Microsoft Office. Diese als Sandworm bezeichnete Sicherheitslücke wird jetzt per E-Mail Spam auszunutzen versucht, um Schadsoftware auf Ihrem Rechner zu installieren.

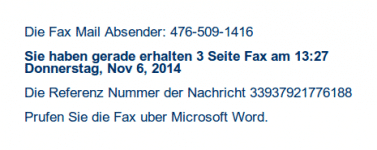

Der Inhalt der E-Mail, die ich heute im Posteingang fand, sieht wie folgt aus:

Im Anhang der E-Mail befindet sich eine Datei namens FAX_3935.doc. Inhalt der Mail sowie Name der Datei können sich natürlich von Fall zu Fall unterscheiden.

Würde man die angehängte Datei nun wie gefordert in Microsoft Word öffnen, würde ein Makro ausgeführt, das den Rechner mit Schadsoftware infiziert. Zumindest dann, wenn die Sicherheitseinstellungen für Makros in Office-Dokumenten so niedrig eingestellt sind, dass Makros ohne Rückfrage sofort ausgeführt werden.

Makros: In datenhaltige Dateien wie Texte, Tabellen usw. eingebettete kleine Programme, die dem Dokument weitere Funktionalität über die Anzeige der Inhalte hinaus ermöglichen. In Microsoft Office können solche Makros auch außerhalb des Dokumentes arbeiten und ggfs. Sicherheitslücken im Betriebssystem ausnutzen, um Schadsoftware zu installieren.

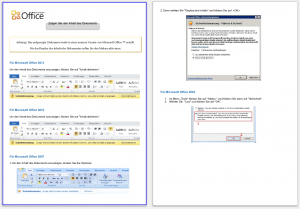

In der Regel ist die Sicherheitseinstellung allerdings zumindest auf eine Rückfrage eingestellt, wenn die Ausführung nicht gleich verweigert wird. Das Dokument enthält deshalb auch gar keine Fax-Information, sondern einen simplen Text mit Bildschirmfotos, der eine Anleitung gibt, wie man diese Sicherheitseinstellungen ausschaltet. Diese Inhalte bekommt man zu Gesicht, wenn man die Makroausführung ablehnt oder das Dokument in einer anderen Office-Suite wie zum Beispiel Libre Office öffnet:

Für eine vergrößerte Darstellung klicken Sie bitte auf das Bild, aber befolgen Sie unter keinen Umständen die dortigen Anweisungen, da Sie die Sicherheit Ihres Systems gefährden!

Hier wird genau erklärt, wie man die Sicherheitsvorkehrungen abschaltet, damit man dann beim erneuten Öffnen der Datei zum Opfer der Schadsoftware wird.

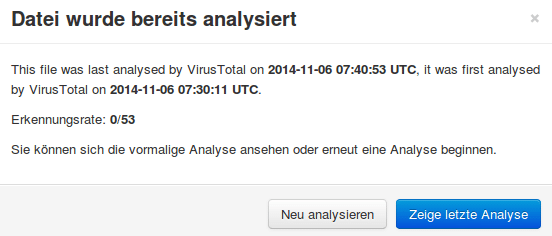

Oft kann man sich bei dem Verdacht auf einen Virus in einer Datei damit behelfen, dass man die fragliche Datei auf der Webseite von virustotal.com zur Überprüfung hochlädt. Im Falle dieser Datei erhielt ich folgende Mitteilung:

Die Datei wurde also bereits einmal um 7:30h hochgeladen, zuletzt um 7:40h noch einmal, das ist etwa zehn Minuten, bevor ich es tat, und keiner der eingesetzten 53 Virenscanner erkannte die Datei als bedenklich! Dies zeigt, in welch engem Zeitfenster eine Infektion per Spam-Mail stattfindet, und welch geringe Chance signaturbasierte Schadsoftwarescanner haben, derartige Angriffe rechtzeitig zu erkennen.

Im Falle dieses Dokumentes ist es auch möglich, dass die Ausnutzung der Sandworm-Lücke als solche im Makro nicht erkannt wird, denn die eigentliche Schadsoftware soll ja durch das Makro erst nachgeladen werden.

In jedem Fall gilt, dass Sie Office-Dokumenten, die Sie aus dem Internet erhalten, niemals trauen sollten. Eine gute Sicherheitsmaßnahme neben dem sofortigen Einspielen sämtlicher Updates für Betriebssystem und Programme ist es, Dateien für Microsoft Office nicht mit diesem Office-Paket, sondern einem anderen wie dem genannten Libre Office zu öffnen, wenn die Datei nicht von vornherein als Angriff erkannt wird, da die Ausführung von MS Office-Makros in diesen Office-Paketen in der Regel scheitert.

[su_shadow style=“right“ inline=“yes“ class=“myNote“]