Heute Morgen erhielt ich eine auf den ersten Blick hochprofessionell wirkende Phishing-E-Mail, die es auf Kontodaten von comdirect-Kunden in Deutschland abgesehen hat.

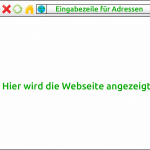

Comdirect ist eine Online-Bank und als solche ein interessantes Ziel für Phishing-Kampagnen, die versuchen, an Kontodaten von comdirect-Kunden zu gelangen. Hier ein Bildschirmfoto der E-Mail:

Als Absender erscheint .comdirect mit einer angeblichen E-Mail-Adresse von comdirect.de, die Antwortadresse „email hidden; JavaScript is required“ wirkt zumindest nicht offensichtlich seltsam. Der Betreff „Ihre Online-Zugang“ ist grammatisch falsch, ein erster deutlicher Hinweis, aber so etwas könnte auch in einer echten E-Mail vorkommen.

Der Rest der E-Mail wirkt auf den ersten Blick sehr offiziell. Sie macht Gebrauch von tatsächlich von comdirect verwendeten Elementen und passt zum Design der Webseite. Auch der verwendete Text ist von deutlich besserem Niveau als in Phishing-E-Mails allgemein üblich, abgesehen von dem leider sehr häufigen Rechtschreibfehler „Standart“ und stilistisch eher schwachen Ausdrücken wie „passieren“.

Fährt man aber mit der Maus über die zahlreichen Links am unteren Rand, fällt auf, dass keiner dieser Links aktiv ist. Auch die Elemente am oberen Rand haben keine Funktion, nicht mal der Login-Button. Es handelt sich um eine Grafik, nur der Text der Mail selbst ist echter Text.

Der klickbare Link im Text spricht schließlich eine deutlichere Sprache. Am unteren Rand des Bildes sehen Sie, wohin er führt: in eine Unterverzeichnis auf einer Webseite „naberezhnye-chelny.gs“. Das ist sicher nicht comdirect. .gs ist die Topleveldomäne von Südgeorgien und den südlichen Sandwich-Inseln, einem britischen Überseegebiet im Südatlantik. Es handelt sich bei dieser Seite um eine ganz offizielle russischsprachige Webseite, deren Betreiber vermutlich gar nicht wissen, was sich in dem Unterverzeichnis (/components/…) tut, auf das hier verlinkt wird.

Falls Sie Schwierigkeiten haben, Internet-Adressen wie diese zu lesen und auf Glaubwürdigkeit zu überprüfen, empfehle ich Ihnen die Lektüre meiner Anleitung zum Verständnis von URLs.

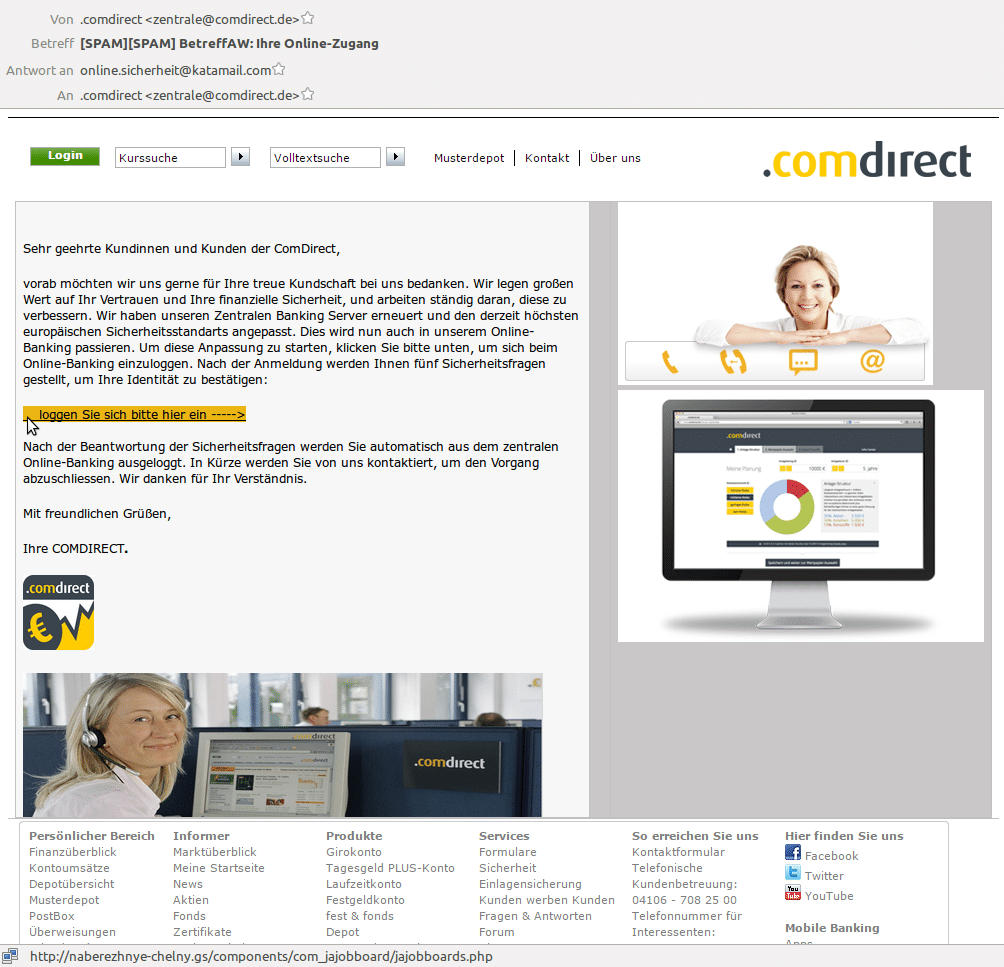

Folgt man dem Link in der E-Mail, wird man in ein Verzeichnis auf einer weiteren Webseite grantmedica.ru umgeleitet, die in Russland beheimatet ist. Auch diese Webseite hat eine normale Aufgabe, auch hier wissen die Betreiber vermutlich nicht, dass ihre Webseite für einen Phishing-Angriff missbraucht wird. Es erscheint eine Webseite, die auch hier, wie in der E-Mail, nur ein Bild ist, lediglich der Login-Bereich in der Mitte ist aktiv:

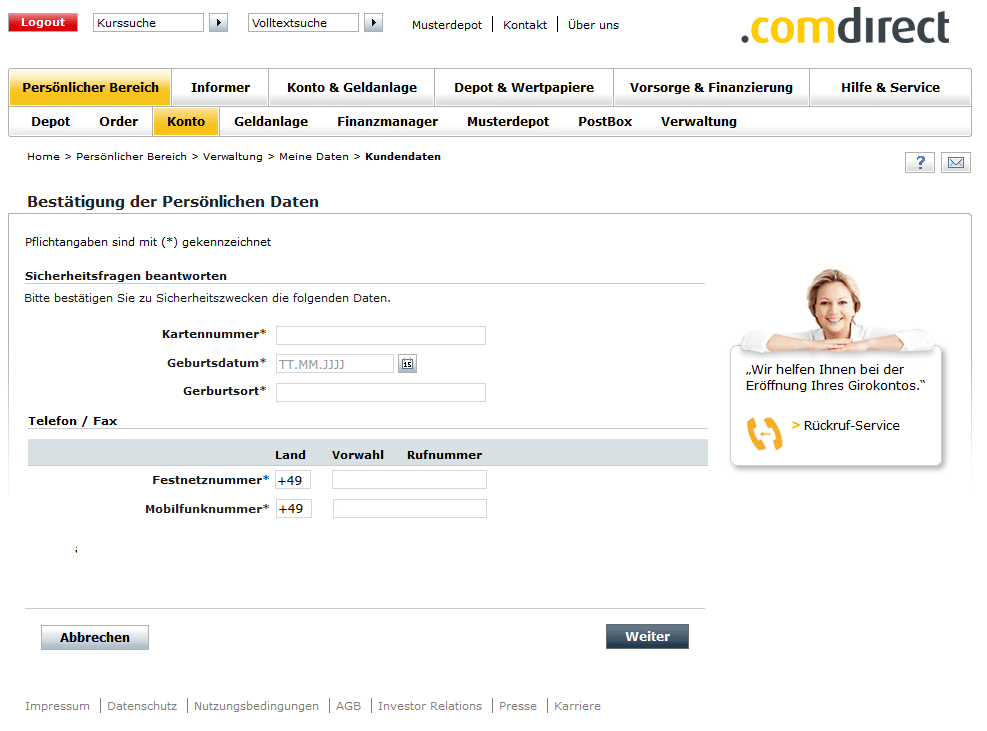

Ein comdirect-Kunde könnte hier seine wahren Daten eingeben und damit dem Kontenmissbrauch Tür und Tor öffnen. Aber es geht noch weiter. Mit fiktiven Daten kann man sich hier natürlich auch einloggen, was ich getan habe. Es folgt eine weitere Webseite, die sogenannte Sicherheitsfragen stellt, was ja auch in der E-Mail so angekündigt war. Das sieht dann so aus:

Auch diese Webseite ist eine Grafik, nichts außer dem Formular in der Mitte ist aktiv. Immerhin wurde „Login“ oben links durch „Logout“ ersetzt, was optisch in Sicherheit wiegen mag. Bestätigt wird hier natürlich gar nichts, sondern es wird versucht, auch noch die Kartendaten des Kunden abzugreifen. Wer weiß, wozu die Telefonnummern noch missbraucht werden können. Denkbar wäre z.B. eine SMS, die ein „Softwareupdate“ für das Handy anbietet, das installiert werden soll, um Sicherheitsmechanismen per SMS-TAN oder ähnliches auszuhebeln zu installieren.

Nach erfolgter Eingabe dieser Daten (oder auch einem Druck auf „Weiter“ ohne jede Eingabe, wie ich es gemacht habe) kommt man auf eine Verabschiedungsseite:

Auch hier ist nichts aktiv, aber die gesamte Seite führt, falls man auf sie klickt, auf die offizielle Webseite von comdirect zurück, so als ob man sich dort wirklich erneut einloggen wollte.

Wenn ein Kunde von comdirect diesen Ablauf hinter sich bringt und seine wahren Daten angibt, verliert er die Kontrolle über sein Konto. Es zeigt sich wieder einmal, dass man E-Mails immer misstrauisch gegenüberstehen sollte und sich mit geradezu detektivischem Spürsinn auf die Suche nach Hinweisen begeben muss, die darauf hindeuten, dass es sich um einen Angriff handelt. Sie sollten grundsätzlich nicht aus E-Mails heraus Logins starten, sondern die betreffende Webseite Ihres legitimen Dienstleisters, hier comdirect.de, auf gewohnte Weise öffnen, sich dort wie immer einloggen und dort prüfen, ob wirklich eine Meldung seitens dieses Dienstleisters vorliegt.

[su_shadow style=“right“ inline=“yes“ class=“myNote“]