Hier ein ganz aktuelles, frisch in meinem Posteingang gelandetes Beispiel für eine Phishing Mail, die es auf deutsche Sparkassenkunden abgesehen hat.

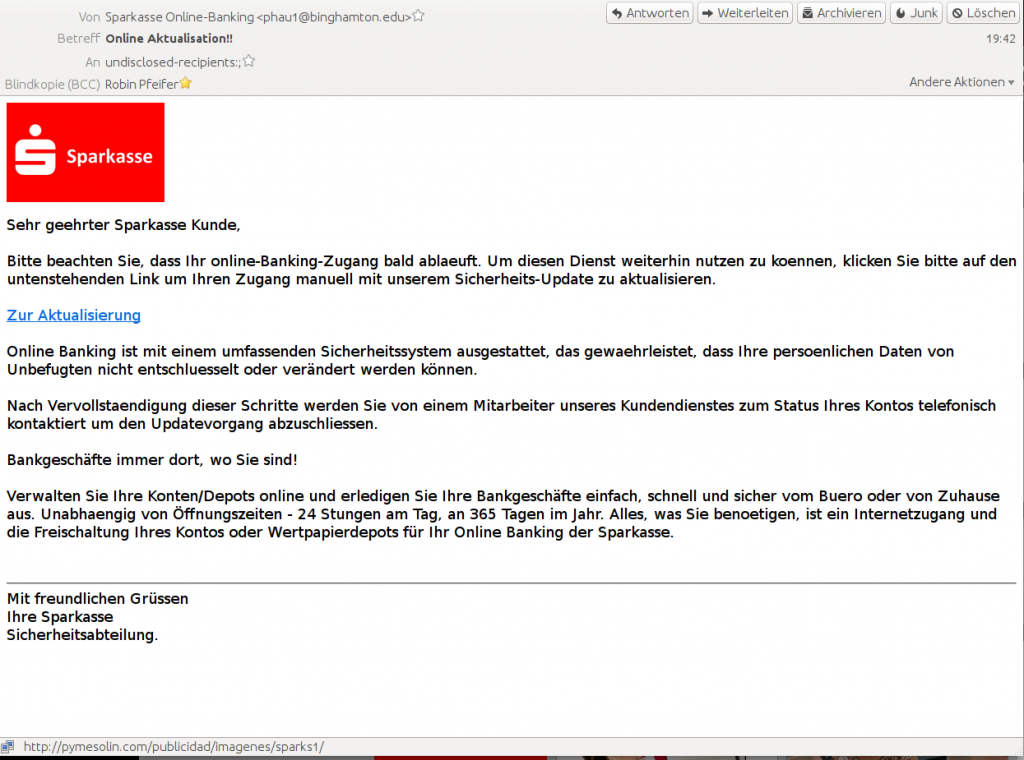

Die E-Mail als solche ist kein besonders professionelles Machwerk (bitte klicken für größere Darstellung).

Das geübte Auge erkennt sofort, dass die Absende-Adresse nichts mit der Sparkasse zu tun haben dürfte. Das Design ist außerdem sehr sparsam und die sprachliche Qualität ist zwar besser als es (noch) die Regel ist bei Phishing-E-Mails, aber trotzdem zu fehlerbehaftet, um echt zu sein.

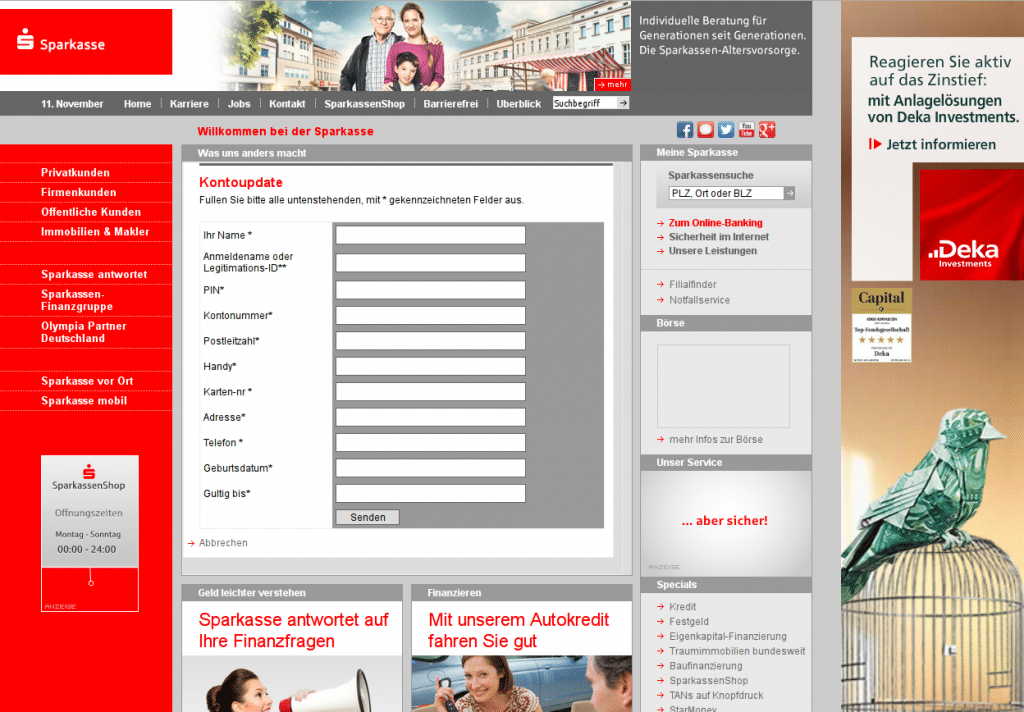

Der Link „Zur Aktualisierung“ führt auf die unten links unter dem Mail-Text genannte Webseite, die ebenfalls offensichtlich nichts mit der Sparkasse zu tun hat. Die Seite ist aber hervorragend gemacht, deutlich besser als die E-Mail:

Abgesehen von den ignorierten Umlauten wirkt hier alles plausibel, sogar bewegte Elemente gibt es. Die weiteren Links, die von dieser Seite wegführen, laufen zwar alle ins Leere, aber wer bis hierhin gekommen ist, ohne zu merken, dass er betrogen wird, wird wohl das Formular auch ausfüllen. Auf diese Weise erbeuten die Phisher wertvolle Informationen:

- Name und Anmeldename des Kontoinhabers

- Adressdaten

- Kontonummer

- PIN, Kartennummer, Gültigkeit der EC-Karte

- Handynummer, wichtig für den Versuch, sich eine Zweitkarte für das Abgreifen von SMS-TAN zu besorgen – wenn man nicht einfach mit den gestohlenen Daten die eingetragene Bestätigungs-Handynummer ändert

- Festnetz-Telefonnummer für einen Rückruf (siehe Text der E-Mail)

Der Rückruf könnte tatsächlich erfolgen, um z.B. eine geführte Installation eines Banking Trojaners auf dem PC und dem Mobiltelefon durchzuführen. Damit hätten die Phisher dann die vollkommene Kontrolle über das Konto.

Solche Kampagnen zielen zunächst darauf ab, sich Zugriff auf das Konto und den Kontostand sowie Dispohöhe zu verschaffen. Anschließend werden dann die besonders lohnenden Ziele der Reihe nach angegriffen.

Phishing-Angriffe wie dieser wenden sich gegen eine Sicherheitslücke, für die es vom Hersteller keinen Patch und kein Update gibt: den Benutzer. Wer hier auf den gut gemachten Betrug hereinfällt, bleibt mit hoher Wahrscheinlichkeit auf seinem Schaden sitzen. Ihnen als Benutzer bleibt nur, misstrauisch zu bleiben und sich regelmäßig gründlich über aktuelle Angriffe und Betrugsmethoden zu informieren – zum Beispiel, indem Sie den Beiträgen auf dieser Seite folgen.

[su_shadow style=“right“ inline=“yes“ class=“myNote“]

Mit solchen E-Mails muss man ja leider immer wieder rechnen. Als Laie wird es aber immer schwieriger zu erkennen, wann es sich um eine Phishing Mail handelt oder nicht. Hier ist wirklich große Vorsicht geboten.