In der letzten Zeit sind vor allem Erpressungstrojaner häufig mit E-Mails versendet worden, die nicht nur echten E-Mails der betreffenden Firma nachempfunden waren, sondern tatsächlich über die Infrastruktur der Firma versendet wurden. Das legt nahe, dass es jemandem gelungen ist, die E-Mail-Zugangsdaten zu erlangen, so dass die E-Mail tatsächlich von dem legitimen Absender stammt – zumindest von seinem Konto.

Eine Möglichkeit, wie die Zugangsdaten von E-Mail-Konten erbeutet werden können, möchte ich Ihnen heute zeigen. Es beginnt mit einer Fehlermeldung, die unter einem meiner E-Mail-Konten einging. Die Fehlermeldung behauptet, dass E-Mails nicht zugestellt werden konnten. Praktisch jeder E-Mail-Benutzer hat schon einmal derartige Fehlermeldungen gesehen, und nur wenige verstehen die Meldungen tatsächlich.

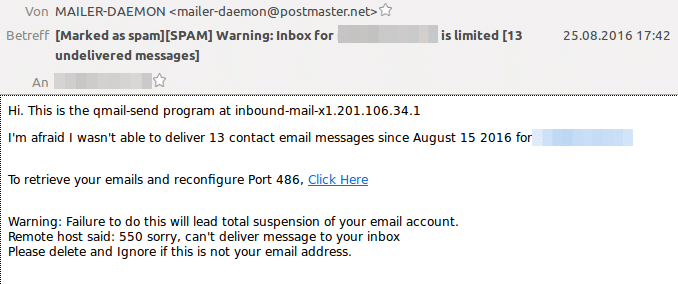

Hier die E-Mail als Bildschirmfoto:

Es wird der Eindruck erweckt, als sei das Online-Postfach voll. Wie üblich in Phishing-Mails gibt es hier einen Link, den man anklicken soll (Click Here). Wenn man auf die Adresse achtet, die dieser Link öffnet, wird sofort klar, dass es sich um eine gefälschte Meldung handelt:

http: //perfectpuppies.co.uk/wp-content/themes/twentysixteen/inc/blocked/mailer-daemon.html

An diese URL ist noch ein Fragezeichen und dahinter die betreffende E-Mail-Adresse gehängt.

Die Meldung liegt in einem Themeverzeichnis einer WordPress-Installation, die höchstwahrscheinlich geknackt wurde. Die eigentliche Webseite ist noch ganz jung, gerade mal vor zwei Monaten angelegt und im Aufbau befindlich. Die Besitzerin weiß höchstwahrscheinlich nichts davon, dass ihre Seite bereits missbraucht wird. Leider sortiert die E-Mail-Adresse der Besitzerin Warnungen als Spam aus – möglicherweise ebenfalls ein Effekt der erfolgten Verseuchung.

Schlecht abgesicherte WordPress-Seiten werden durch Programme, die das Internet nach ihnen absuchen, oft schnell gefunden und angegriffen. Es reicht eine veraltete Version des Content Management Systems, ein defektes Plugin oder ein schwaches Passwort, um solche Installationen zu verseuchen.

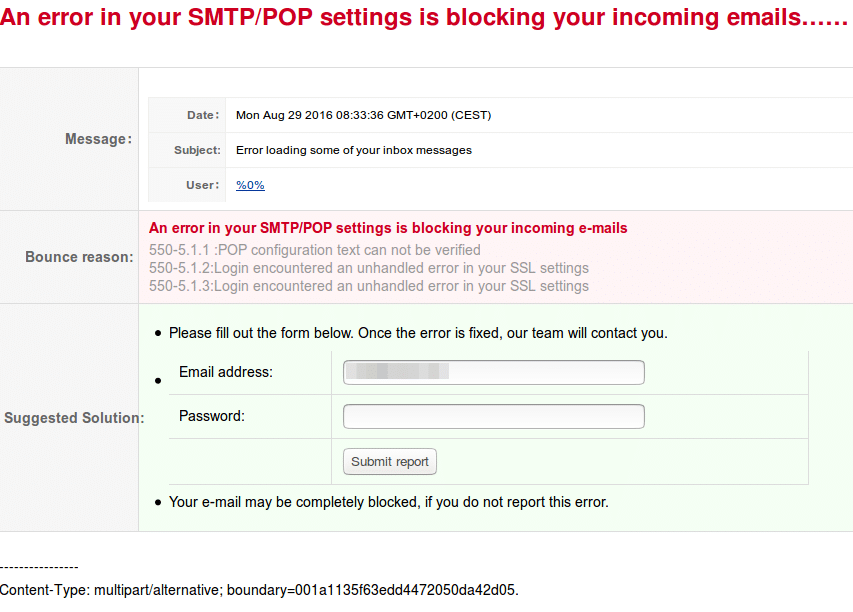

Folgt man dem Link, öffnet sich folgende Webseite:

Die E-Mail-Adresse ist hilfreicherweise schon mal vorausgefüllt, man muss nur noch sein Passwort eingeben. Natürlich verliert man damit die Kontrolle über das E-Mail-Konto. Auf diese Weise erlangen Betrüger die Zugangsdaten für E-Mail-Konten, die sie dann benutzen können, um zum Beispiel alle Adressen im Adressbuch des E-Mail-Kontos anzuschreiben. Die Zielpersonen solcher Angriffe kennen die Adresse des Absenders und vertrauen ihr möglicherweise.

[su_shadow style=“right“ inline=“yes“ class=“myNote“]