Potentiell Unerwünschte Programme (PUPs) habe ich schon einige Male erwähnt: Es handelt sich um Programme, die sich meist mit kostenlos heruntergeladener Shareware oder Freeware mit installieren und den Anwender dann im Browser mit lästiger Werbung nerven. Wenn der Befall ausreichend stark ist, ist die Benutzung des Internets nicht mehr möglich. Ich halte es daher für angebracht, diese Programme als Schadsoftware zu klassifizieren.

Wer sich in der näheren Vergangenheit ein Lenovo-Notebook mit Windows zugelegt hat, hat womöglich gleich ein solches Programm im Lieferumfang erhalten, ohne etwas installieren zu müssen: Lenovo hat auf Konsumenten-Systemen nämlich das PUP Superfish installiert, wohl in der irrigen Annahme, dem Nutzer einen sinnvollen Mehrwert zu bieten. Mittlerweile scheint man den Fehler eingesehen zu haben und installiert die Software nicht mehr.

Superfish: ein besonders gefährliches PUP

Das besondere Problem bei Superfish ist, dass es nicht nur mit mehr Werbung nervt, als das Internet sowieso schon bereithält, sondern es installiert ein CA-Zertifikat, das Superfish als Herausgeber vertrauenswürdiger Zertifikate für https-Verbindungen bestätigt. Das ermöglicht es Superfish, auch bei vermeintlich sicheren und verschlüsselten Verbindungen über das https-Protokoll den Verkehr auszuwerten und so seine Werbeeinblendungen auch auf mit diesem Protokoll geöffneten Webseiten durchzuführen.

Besonders gefährlich: Angreifer können sich aus dem Superfish-Programm des Zertifikatsschlüssel holen und so das installierte Zertifikat für eigene Zwecke missbrauchen, um beliebige Schadsoftware zu installieren. Browser, die auf den Zertifikatsspeicher des Betriebssystems zurückgreifen, würden solche Angriffe für vertrauenswürdig halten.

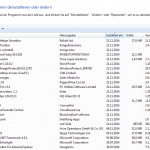

Update 27.02.2015: Es ist mittlerweile eine ganze Liste von potentiell unerwünschten Programmen bekannt, die auf dieselbe Infrastruktur wie Superfish zurückgreifen, um die Sicherheit von SSL auszuhebeln. Bereitgestellt wird diese Technik von einer Firma namens Komodia.

Die in Bezug auf die Programme oder die damit verbundenen Zertifikate bisher genannten Begriffe sind:

- Superfish

- Komodia

- Nurjax

- CartCrunch Israel LTD

- WiredTools LTD

- Say Media Group LTD

- Over the Rainbow Tech

- System Alerts

- ArcadeGiant

- Objectify Media Inc

- Catalytix Web Services

- OptimizerMonitor

- Secure Teen

- PrivDog

Wenn bei Ihnen eine Software mit einem solchen Namensbestandteil oder Hersteller in der Liste der installierten Programme auftaucht, ist die reine Deinstallation der Software nicht ausreichend, Sie müssen auch die entsprechenden Zertifikate entfernen (siehe unten). Der im folgenden Abschnitt verlinkte Badfish-Test versucht, jedes bekannte Zertifikat für seine Überprüfung zu nutzen, wenn Sie diesen Test also mit einer Bestätigung beenden, dass ein solches Zertifikat bei Ihnen installiert ist, müssen Sie es ausfindig machen und deinstallieren.

Test auf Befall und Entfernungsanleitung

Sie sollten deshalb, falls Sie solch ein Lenovo-Notebook besitzen, auf eigene Verantwortung den Badfish-Test durchführen, der Ihnen sagen kann, ob Superfish bei Ihnen aktiv ist. Natürlich können Sie den Test auch mit jedem anderen Gerät durchführen, da sich Superfish auch auf anderen Wegen installiert haben kann.

Die Webseite ist auf Englisch, zeigt sich dort der Text „Good, Superfish is probably not intercepting your connections.„, dann ist voraussichtlich alles in Ordnung. Taucht dort aber ein Bild mit „YES“ auf, dann müssen Sie Superfish entfernen (lassen). Dieser Test nutzt übrigens genau den oben beschriebenen Mechanismus für Angriffe, indem der aus dem Superfish-Programm extrahierte „geheime“ Schlüssel dafür verwendet wird, aber statt einer Schadsoftware erhalten Sie nur die Meldung „YES“.

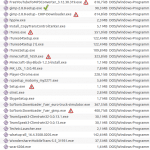

Dazu öffnen Sie zunächst in der Systemsteuerung den Dialog zur Deinstallation von Programmen. In der Liste taucht Superfish auf. Deinstallieren Sie dieses Programm.

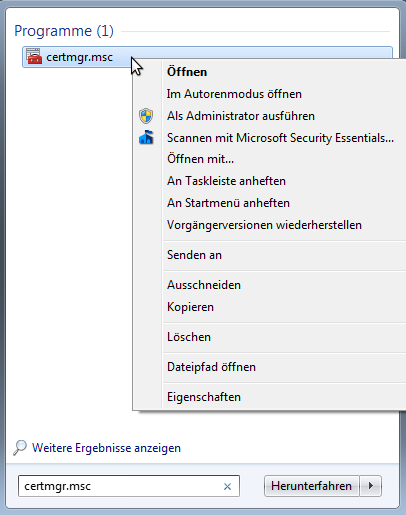

Anschließend geben Sie den Dateinamen certmgr.msc in die Suchfunktion von Windows ein und klicken das erscheinende Programm mit der rechten Maustaste an, um aus dem Kontextmenü, das sich dann öffnet, „Als Administrator ausführen“ zu wählen (siehe Bildschirmfoto). Dieses Programm ist ein Zertifikatsmanager.

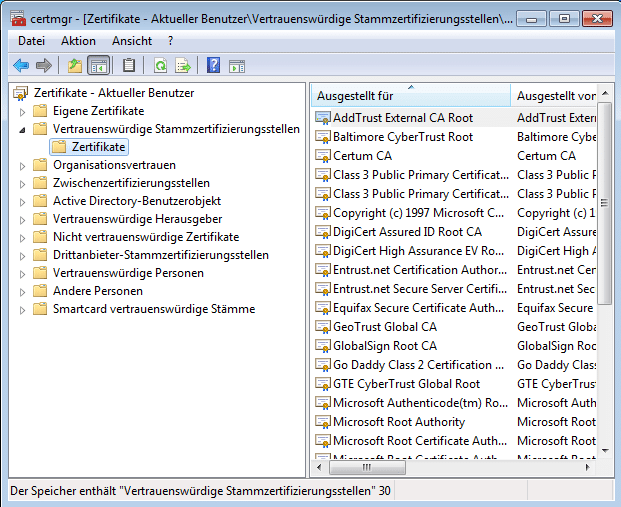

Der Zertifikatmanager erlaubt den Zugriff auf die Zertifikate des Betriebssystems. Öffnen Sie links die Aufstellung der vertrauenswürdigen Stammzertifizierungsstellen, darin „Zertifikate“ und suchen Sie in der Liste rechts dann nach Superfish (im Bildschirmfoto nicht enthalten, da das System nicht mit Superfish infiziert ist). Löschen Sie dieses Zertifikat über das Kontextmenü (Rechtsklick auf das Zertifikat).

Diese Prozedur muss für weitere Benutzer des Systems mit deren Benutzerkonto wiederholt werden.

Firefox benutzt einen eigenen Zertifikatsspeicher

Der Browser Firefox verwendet nicht die Zertifikate des Systems, sondern verwaltet seinen eigenen Speicher. Auch darin kann sich das Superfish-Zertifikat festgesetzt haben. In den Einstellungen des Browsers gibt es den Menüpunkt „Erweitert“, darin im Reiter „Zertifikate“ über den Knopf „Zertifikate anzeigen“ die Möglichkeit, die Liste der Zertifikate einzusehen (Reiter „Zertifizierungsstellen“). Ist Superfish darin, markieren Sie das Zertifikat durch Mausklick und Drücken Sie auf den Knopf „Löschen oder Vertrauen entziehen…“, um das Zertifikat unschädlich zu machen.

Ein Neustart des Browsers ist notwendig. Auch diese Änderung ist ggfs. für jedes Benutzerkonto oder jedes Browserprofil durchzuführen.

[su_shadow style=“right“ inline=“yes“ class=“myNote“]