Meine wichtigste Beobachtung in Bezug auf die Sicherheitssituation für Computeranwender im Jahr 2016 ist die, dass Erpressungstrojaner die sogenannten „Potentiell unerwünschten Programme“ als größte Gefahr abgelöst haben. Erpressungstrojaner, auch bekannt als Verschlüsselungstrojaner oder Ransomware, befallen Computer über die Ausnutzung diverser Sicherheitslücken und verschlüsseln die persönlichen Dateien des Anwenders, um diesen zur Zahlung eines Lösegelds zu bewegen, üblicherweise in der Internet-Währung Bitcoin.

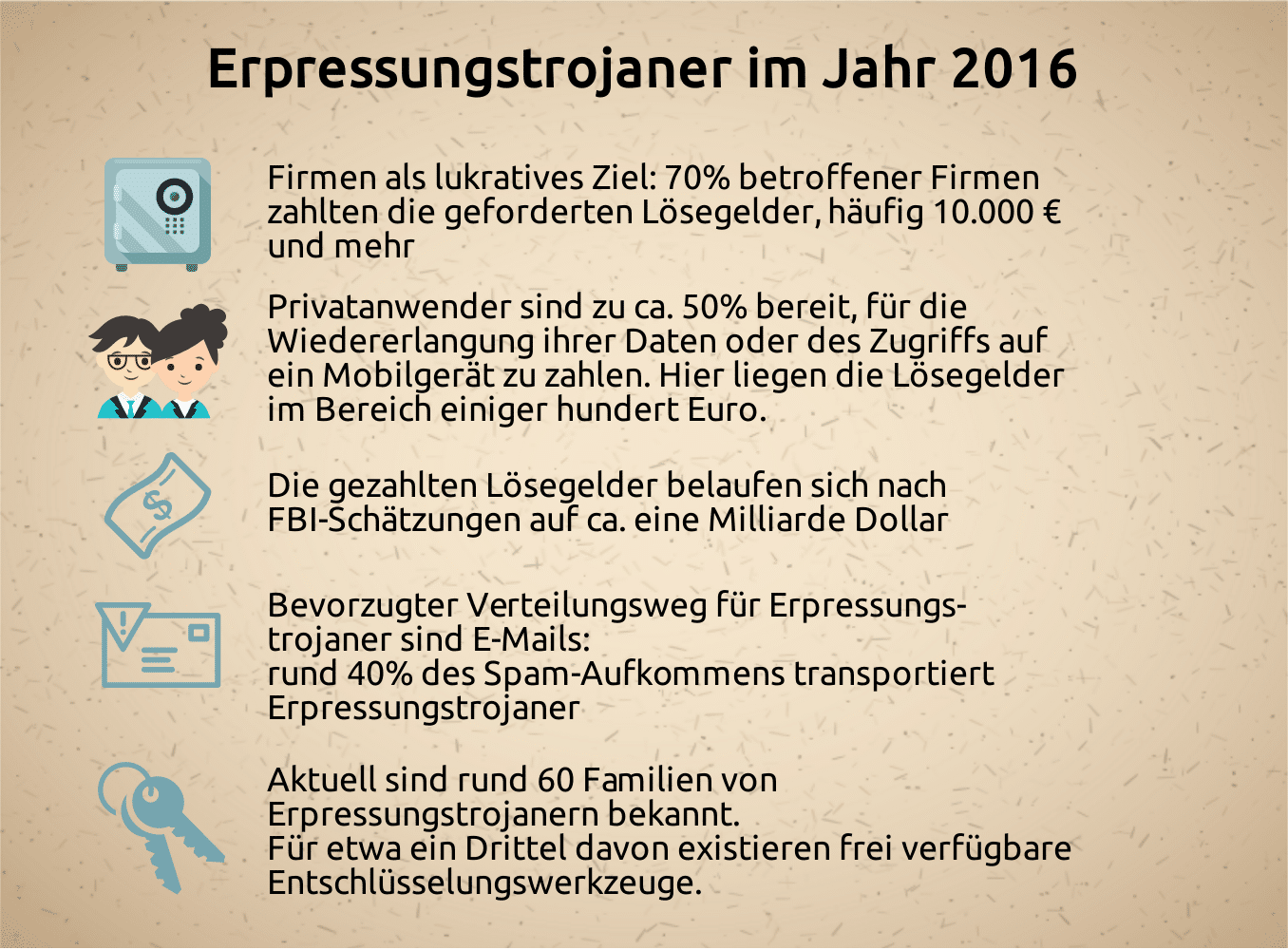

Erpressungstrojaner 2016

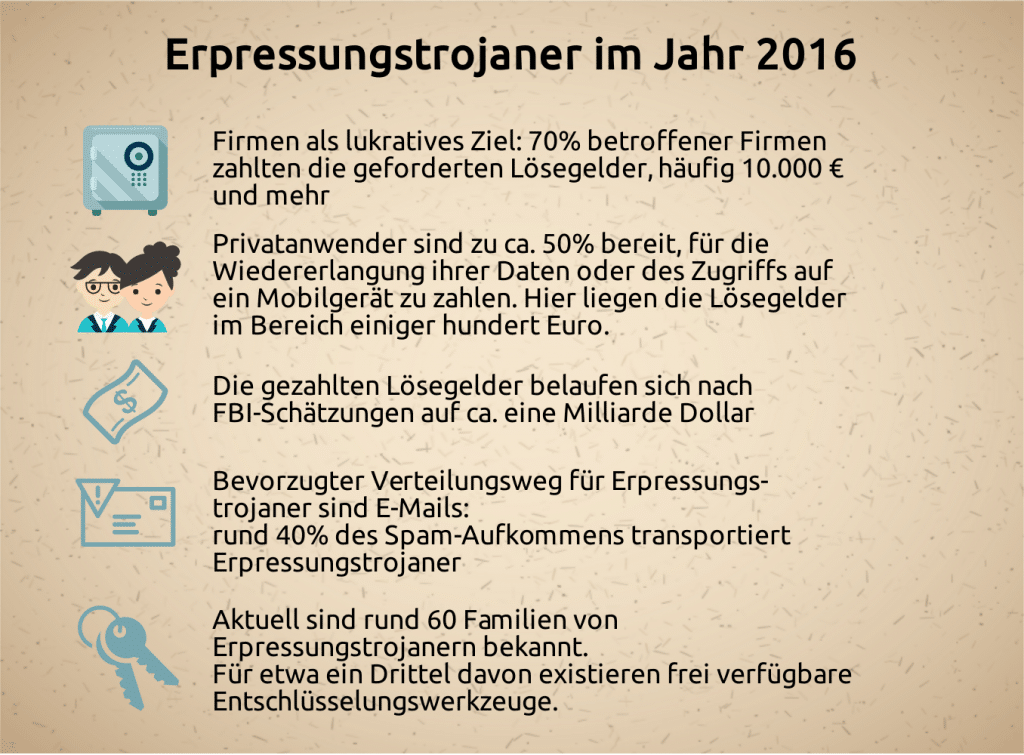

Die folgende Infografik listet einige der aktuell kursierenden Eckdaten bzgl. Erpressungstrojanern auf, die aus unterschiedlichen Quellen stammen:

Wie man leicht erkennen kann, sind Erpressungstrojaner ein sehr erfolgreiches Geschäftsmodell im Bereich der Internet-Kriminalität. Anders als z.B. ein Banking Trojaner, der auch bei gelungenem Befall eines Computers wirkungslos bleibt, wenn er keine Routinen für den Angriff auf das spezifische Online-Banking des Anwenders besitzt oder dieser gar kein Online-Banking betreibt, findet ein Erpressungstrojaner immer Daten, die er verschlüsseln kann. Dies können wichtige Betriebsdaten einer Firma oder persönliche Daten mit ideellem Wert für einen privaten Anwender sein. Computer ohne auf diese Weise als Geiseln zu nehmende Daten dürften äußerst selten sein.

Angriffsziele und Angriffswege

Die weitaus meisten Erpressungstrojaner befallen Windows-Systeme. Es gibt einige Ausnahmen, vor allem Erpressungstrojaner, die den Zugriff auf Mobilgeräte mehr oder weniger wirkungsvoll blockieren, außerdem solche, die Internet-Server durch Sicherheitslücken in darauf laufender Software infizieren. Ein Erpressungstrojaner für Linux auf dem Desktop ist –entgegen meinen Befürchtungen– bisher ausgeblieben.

Besonders häufig werden Erpressungstrojaner über Spam-E-Mails verteilt. Hierbei werden entweder Links in den Dateien platziert, die auf verseuchte Webseiten oder direkte Downloads der Schadsoftware verweisen, oder gleich Dateien angehängt, die den Download des eigentlichen Trojaners durchführen, wenn sie geöffnet werden. Oft handelt es sich bei diesen Dateien entweder um Dokumente aus Microsoft Office, die gefährliche Makro-Programme enthalten, oder um JavaScript-Dateien, die über den Windows Script Host beim Öffnen zur Ausführung gelangen.

Schutz vor Erpressungstrojanern

Die wichtigste Schutzmaßnahme besteht nach wie vor in regelmäßigen Datensicherungen (Backups), die auf externen und nicht dauerhaft an den PC angeschlossenen Datenträgern gespeichert werden.

Auch die Absicherung von Windows schließt viele Einfallstore für Erpressungstrojaner, ebenso wichtig sind zeitnahe Updates für das Betriebssystem und sämtliche Anwendungssoftware.

Öffnen Sie keine E-Mail-Anhänge aus Quellen, denen Sie nicht vertrauen. Wenn Sie nicht absolut sicher sind, ob eine angehängte Datei möglicherweise eine Schadsoftware enthält, können Sie diese speichern (nicht öffnen!) und dann auf virustotal.com hochladen, wo sie von über 50 Virenscannern überprüft wird. Meist erkennen bereits einige davon die Bedrohung, wenn die Datei Schadsoftware enthält, aber eine Garantie für Sicherheit ist ein Ergebnis von 0% nicht.

Wenn ein Erpressungstrojaner zugeschlagen hat

Sollte es doch zu einem erfolgreichen Befall mit einem Erpressungstrojaner kommen, löschen Sie auf keinen Fall die betroffenen Daten. In vielen Fällen findet sich früher oder später eine Möglichkeit zur Entschlüsselung, denn auch Schadsoftware-Programmierer sind oft keine Superhelden der Programmierung. Sie machen Fehler, oder es findet sich auf andere Weise ein allgemein gültiger Entschlüsselungsweg.

Die Webseite nomoreransom.org sammelt derartige Entschlüsselungstools. Sie wird von internationalen Polizeibehörden und Herstellern von Antiviren-Software gefördert und stellt die Werkzeuge kostenlos zur Verfügung. Dort finden sich auch weitere Tipps zum Verhalten sowohl bei Befall als auch zur Vermeidung der Infektion. Leider ist die Webseite zurzeit nicht auf Deutsch verfügbar, aber da es bereits verschiedene Übersetzungen gibt, wird Deutsch vermutlich auch bald verfügbar sein.

Grundsätzlich gilt: Zahlen Sie das Lösegeld nicht, auch wenn es schmerzt. Weder gibt es eine Garantie, dass Sie Ihre Daten wirklich zurückerhalten, noch ist es sinnvoll, die Kriminellen durch Zahlung weiter zu ermutigen, ihr Treiben fortzusetzen.

[su_shadow style=“right“ inline=“yes“ class=“myNote“]